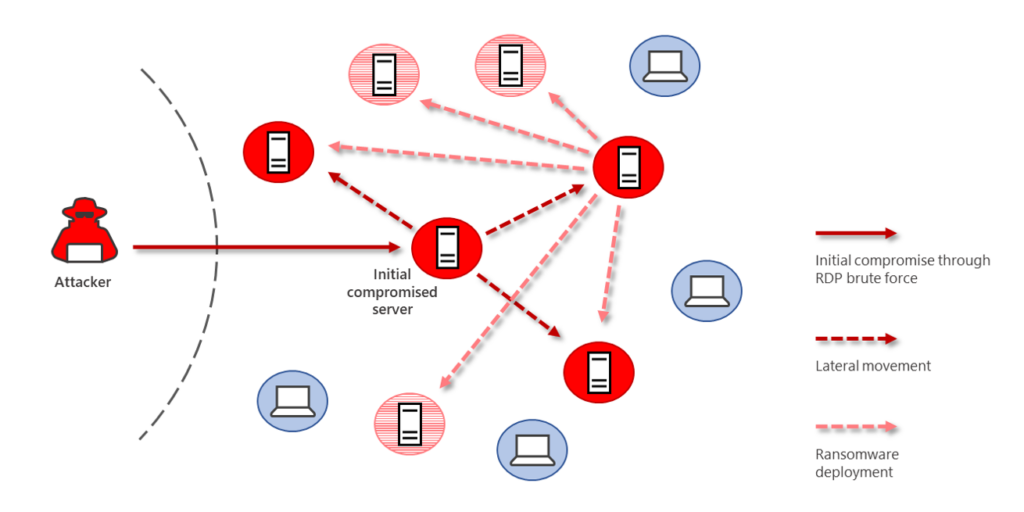

In der Welt der Internet-Sicherheit, Lateral Movement ist eine Technik, die von Hackern verwendet wird, um sich in einem Netzwerk zu bewegen, um Zugriff auf mehr Systeme und Daten zu erhalten. Dies kann auf verschiedene Weise erfolgen, z. B. durch die Verwendung von Malware zum Ausnutzen von Schwachstellen oder durch den Einsatz von Social-Engineering-Techniken zum Abrufen von Benutzeranmeldeinformationen.

In diesem Blogbeitrag werden wir die seitliche Bewegung ausführlicher besprechen und Tipps geben, wie Sie dies tun können schützen sie ihr geschäft von diesen Angriffen.

Lateral Movement ist eine Technik, die seit vielen Jahren von Hackern verwendet wird. In der Vergangenheit wurde die seitliche Bewegung oft manuell durchgeführt, was zeitaufwändig war und viel Wissen über das Netzwerk und die Systeme erforderte. Mit dem Aufkommen von Automatisierungstools ist die seitliche Bewegung jedoch viel einfacher und schneller geworden. Dies hat es zu einer beliebten Technik unter den heutigen gemacht Cyberkriminelle.

Es gibt eine Reihe von Gründen, warum Lateral Movement für Hacker so attraktiv ist. Erstens ermöglicht es ihnen den Zugriff auf mehr Systeme und Daten innerhalb eines Netzwerks. Zweitens kann ihnen die seitliche Bewegung helfen, einer Entdeckung durch Sicherheitstools zu entgehen, da sie sich unentdeckt bewegen können. Und schließlich gibt die seitliche Bewegung Hackern die Möglichkeit, sich auf andere Systeme auszurichten, die für weitere Angriffe genutzt werden können.

Wie können Sie Ihr Unternehmen also vor Lateral-Movement-Angriffen schützen?

Hier sind einige Tipps:

– Verwenden Sie starke Authentifizierungsmethoden wie die Zwei-Faktor-Authentifizierung für alle Benutzer.

– Stellen Sie sicher, dass alle Systeme und Geräte mit den neuesten Sicherheitspatches auf dem neuesten Stand sind.

– Implementieren Sie ein Modell der geringsten Rechte, sodass Benutzer nur Zugriff auf die Daten und Systeme haben, die sie benötigen.

– Verwenden Sie Intrusion Detection- und Prevention-Tools, um Netzwerkaktivitäten auf verdächtiges Verhalten zu überwachen.

– Informieren Sie Mitarbeiter über Lateral-Movement-Angriffe und Social-Engineering-Techniken, damit sie diese Bedrohungen erkennen können.

Indem Sie diese Tipps befolgen, können Sie dazu beitragen, Ihr Unternehmen vor Lateral-Movement-Angriffen zu schützen. Es ist jedoch wichtig, sich daran zu erinnern, dass keine Sicherheitsmaßnahme zu 100 % wirksam ist und dass Lateral Movement nur eine der vielen Techniken ist, mit denen Hacker Zugriff auf Systeme und Daten erhalten. Daher ist es wichtig, über eine umfassende Sicherheitsstrategie zu verfügen, die mehrere Verteidigungsebenen umfasst.

Was sollten Sie tun, wenn Sie denken, dass Sie von einem seitlichen Bewegungsangriff angegriffen wurden?

Wenn Sie glauben, dass Ihr Unternehmen Opfer eines Lateral-Movement-Angriffs geworden ist, sollten Sie sich umgehend an einen Experten für Cybersicherheit wenden. Sie können die Situation beurteilen und Sie über die beste Vorgehensweise beraten.