Das Prinzip der geringsten Rechte, auch bekannt als POLP, ist ein Sicherheitsprinzip, das vorschreibt, dass Benutzern eines Systems die geringsten Rechte gewährt werden sollten, die zum Ausführen ihrer Aufgaben erforderlich sind. Dadurch wird sichergestellt, dass Benutzer nicht auf Daten zugreifen oder diese ändern können, auf die sie keinen Zugriff haben sollten.

In diesem Blogbeitrag besprechen wir, was das Prinzip der geringsten Rechte ist und wie Sie es in Ihrem Unternehmen anwenden können.

Das Prinzip der geringsten Rechte (POLP) ist eine Sicherheitsrichtlinie, die verlangt, dass Benutzern nur die minimale Zugriffsebene gewährt wird, die zur Erfüllung ihrer Aufgaben erforderlich ist.

Warum wenden Unternehmen das Prinzip der geringsten Rechte an?

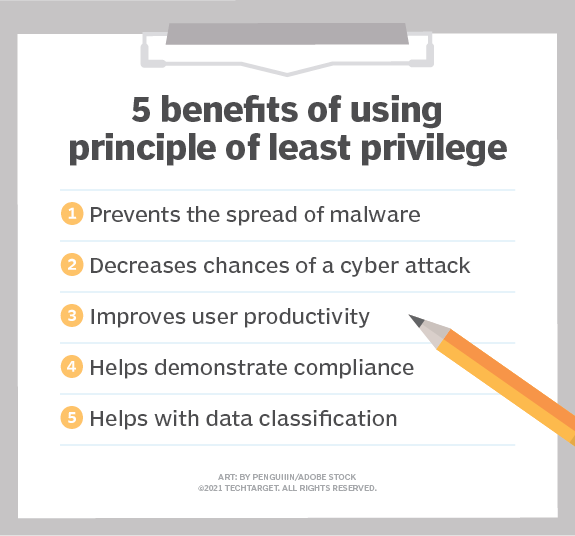

Der Zweck von POLP besteht darin, potenzielle Schäden durch Fehler und böswillige Aktivitäten zu verringern, indem die Berechtigungen der Benutzer eingeschränkt werden.

Die Anwendung des Prinzips der geringsten Rechte kann schwierig sein, da es sorgfältige Überlegungen darüber erfordert, was jeder Benutzer benötigt, um seine Arbeit erledigen zu können, und nicht mehr.

Es gibt zwei Haupttypen von Privilegien, die bei der Anwendung des Prinzips der geringsten Privilegien berücksichtigt werden müssen:

– Systemprivilegien: Dies sind Privilegien, die es Benutzern ermöglichen, Aktionen auf einem System auszuführen, wie z. B. den Zugriff auf Dateien oder die Installation Software..

– Datenprivilegien: Dies sind Privilegien, die es Benutzern ermöglichen, auf Daten zuzugreifen und diese zu ändern, wie z. B. das Lesen, Schreiben oder Löschen von Dateien.

Systemprivilegien sind normalerweise stärker eingeschränkt als Datenprivilegien, da sie verwendet werden können, um Aktionen auszuführen, die das System potenziell schädigen könnten. Beispielsweise kann ein Benutzer mit Lesezugriff auf eine Datei diese nicht löschen, ein Benutzer mit Schreibzugriff jedoch schon. Datenprivilegien sollten ebenfalls sorgfältig abgewogen werden, da das Gewähren von Benutzern mit zu viel Zugriff zu Datenverlust oder -beschädigung führen kann.

Bei der Anwendung des Prinzips der geringsten Rechte ist es wichtig, ein Gleichgewicht zwischen Sicherheit und Benutzerfreundlichkeit zu finden. Wenn die Berechtigungen zu restriktiv sind, können Benutzer ihre Arbeit nicht effektiv erledigen. Andererseits besteht bei zu lockeren Privilegien ein größeres Risiko von Sicherheitsverletzungen. Das richtige Gleichgewicht zu finden, kann schwierig sein, ist aber für die Aufrechterhaltung eines sicheren Systems unerlässlich.

Das Prinzip der geringsten Rechte ist eine wichtige Sicherheitsrichtlinie, die beim Entwurf eines Systems berücksichtigt werden sollte. Indem Sie sorgfältig überlegen, was jeder Benutzer tun muss, können Sie dazu beitragen, das Risiko von Datenverlusten oder Schäden durch böswillige Aktivitäten zu verringern.