Der ultimative Leitfaden zum Verständnis von Phishing im Jahr 2023

Also was ist Phishing?

Phishing ist eine Form von Social Engineering, die Menschen dazu verleitet, ihre Passwörter oder Wertgegenstände preiszugeben Information. Phishing-Angriffe können in Form von E-Mails, Textnachrichten und Telefonanrufen erfolgen.

Normalerweise geben sich diese Angriffe als beliebte Dienste und Unternehmen aus, die die Menschen leicht erkennen können.

Wenn Benutzer im Text einer E-Mail auf einen Phishing-Link klicken, werden sie zu einer identischen Version einer Website weitergeleitet, der sie vertrauen. An dieser Stelle des Phishing-Betrugs werden sie nach ihren Anmeldeinformationen gefragt. Sobald sie ihre Informationen auf der gefälschten Website eingegeben haben, hat der Angreifer alles, was er braucht, um auf sein echtes Konto zuzugreifen.

Phishing-Angriffe können zu gestohlenen persönlichen Informationen, Finanzinformationen oder Gesundheitsinformationen führen. Sobald der Angreifer Zugriff auf ein Konto erhält, verkauft er entweder den Zugriff auf das Konto oder verwendet diese Informationen, um andere Konten des Opfers zu hacken.

Sobald das Konto verkauft ist, kauft jemand, der weiß, wie man von dem Konto profitiert, die Kontoanmeldeinformationen aus dem Dark Web und profitiert von den gestohlenen Daten.

Hier ist eine Visualisierung, die Ihnen hilft, die Schritte eines Phishing-Angriffs zu verstehen:

Phishing-Angriffe treten in verschiedenen Formen auf. Phishing kann von einem Telefonanruf, einer Textnachricht, einer E-Mail oder einer Social-Media-Nachricht aus funktionieren.

Allgemeine Phishing-E-Mails sind die häufigste Art von Phishing-Angriffen. Angriffe wie diese sind üblich, weil sie den geringsten Aufwand erfordern.

Hacker nehmen eine Liste von E-Mail-Adressen, die mit Paypal- oder Social-Media-Konten verknüpft sind, und senden eine Massen-E-Mail-Blast an die potenziellen Opfer.

Wenn das Opfer auf den Link in der E-Mail klickt, wird es oft zu einer gefälschten Version einer beliebten Website weitergeleitet und aufgefordert, sich mit seinen Kontoinformationen anzumelden. Sobald sie ihre Kontoinformationen übermittelt haben, hat der Hacker alles, was er braucht, um auf sein Konto zuzugreifen.

In gewisser Weise ist diese Art von Phishing wie das Auswerfen eines Netzes in einen Fischschwarm; während andere Formen von Phishing gezieltere Bemühungen sind.

Spear-Phishing ist wann Ein Angreifer zielt auf eine bestimmte Person ab anstatt eine allgemeine E-Mail an eine Gruppe von Personen zu senden.

Spear-Phishing-Angriffe versuchen, das Ziel gezielt anzusprechen und sich als eine Person zu tarnen, die das Opfer möglicherweise kennt.

Diese Angriffe sind für einen Betrüger einfacher, wenn Sie personenbezogene Daten im Internet haben. Der Angreifer ist in der Lage, Sie und Ihr Netzwerk zu recherchieren, um eine relevante und überzeugende Nachricht zu erstellen.

Aufgrund der hohen Personalisierung sind Spear-Phishing-Angriffe viel schwerer zu identifizieren als normale Phishing-Angriffe.

Sie sind auch seltener, weil Kriminelle mehr Zeit brauchen, um sie erfolgreich durchzuziehen.

Frage: Wie hoch ist die Erfolgsquote einer Spearphishing-E-Mail?

Antwort: Spearphishing-E-Mails haben eine durchschnittliche E-Mail-Öffnungsrate von 70% und 50% der Empfänger klicken auf einen Link in der E-Mail.

Im Vergleich zu Spear-Phishing-Angriffen sind Whaling-Angriffe deutlich zielgerichteter.

Walfangangriffe zielen auf Einzelpersonen in einer Organisation ab, beispielsweise auf den Chief Executive Officer oder den Chief Financial Officer eines Unternehmens.

Eines der häufigsten Ziele von Walfangangriffen besteht darin, das Opfer zu manipulieren, damit es große Geldsummen an den Angreifer überweist.

Ähnlich wie beim normalen Phishing, da der Angriff in Form der E-Mail erfolgt, kann das Whaling Firmenlogos und ähnliche Adressen verwenden, um sich zu tarnen.

In einigen Fällen gibt sich der Angreifer als CEO aus und verwenden Sie diese Persona, um einen anderen Mitarbeiter davon zu überzeugen, Finanzdaten preiszugeben oder Geld auf das Konto des Angreifers zu überweisen.

Da es unwahrscheinlicher ist, dass Mitarbeiter eine Anfrage von jemand Höherem ablehnen, sind diese Angriffe viel hinterhältiger.

Angreifer verbringen oft mehr Zeit damit, einen Whaling-Angriff zu erstellen, weil sie sich tendenziell besser auszahlen.

Der Name „Walfang“ bezieht sich auf die Tatsache, dass Ziele mehr Finanzkraft haben (CEOs).

Angler-Phishing ist relativ neue Art von Phishing-Angriffen und existiert in sozialen Medien.

Sie folgen nicht dem traditionellen E-Mail-Format von Phishing-Angriffen.

Stattdessen tarnen sie sich als Kundendienstmitarbeiter von Unternehmen und verleiten Menschen dazu, ihnen Informationen durch Direktnachrichten zu senden.

Ein häufiger Betrug besteht darin, Personen auf eine gefälschte Kundensupport-Website zu schicken, die Malware herunterlädt, oder mit anderen Worten Ransomware auf das Gerät des Opfers.

Ein Vishing-Angriff liegt vor, wenn ein Betrüger Sie anruft um zu versuchen, persönliche Informationen von Ihnen zu sammeln.

Betrüger geben normalerweise vor, ein seriöses Unternehmen oder eine seriöse Organisation wie Microsoft, der IRS oder sogar Ihre Bank zu sein.

Sie verwenden Angsttaktiken, um Sie dazu zu bringen, wichtige Kontodaten preiszugeben.

Dadurch können sie direkt oder indirekt auf Ihre wichtigen Konten zugreifen.

Vishing-Angriffe sind knifflig.

Angreifer können sich leicht als Personen ausgeben, denen Sie vertrauen.

Sehen Sie, wie Hailbytes-Gründer David McHale darüber spricht, wie Robocalls mit zukünftiger Technologie verschwinden werden.

Die meisten Phishing-Angriffe erfolgen über E-Mails, aber es gibt Möglichkeiten, ihre Legitimität zu identifizieren.

Wenn Sie eine E-Mail öffnen Überprüfen Sie, ob es sich um eine öffentliche E-Mail-Domäne handelt oder nicht (z. B. @gmail.com).

Wenn es sich um eine öffentliche E-Mail-Domäne handelt, handelt es sich höchstwahrscheinlich um einen Phishing-Angriff, da Unternehmen keine öffentlichen Domänen verwenden.

Ihre Domains wären vielmehr einzigartig für ihr Unternehmen (d. h. die E-Mail-Domain von Google ist @google.com).

Es gibt jedoch kniffligere Phishing-Angriffe, die eine eindeutige Domäne verwenden.

Es ist nützlich, das Unternehmen schnell zu durchsuchen und seine Legitimität zu überprüfen.

Phishing-Angriffe versuchen immer, sich mit einem netten Gruß oder Empathie anzufreunden.

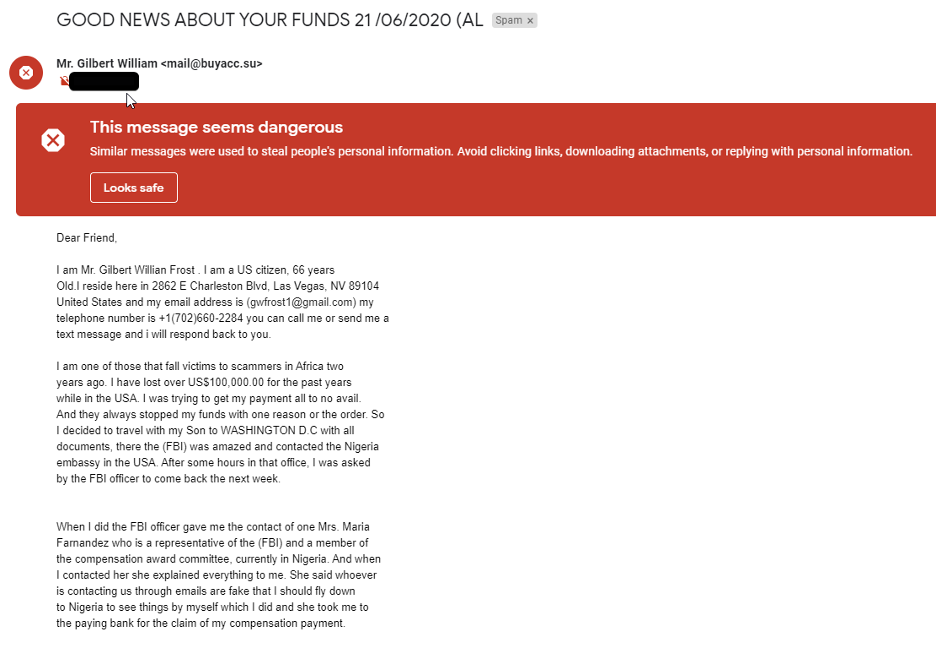

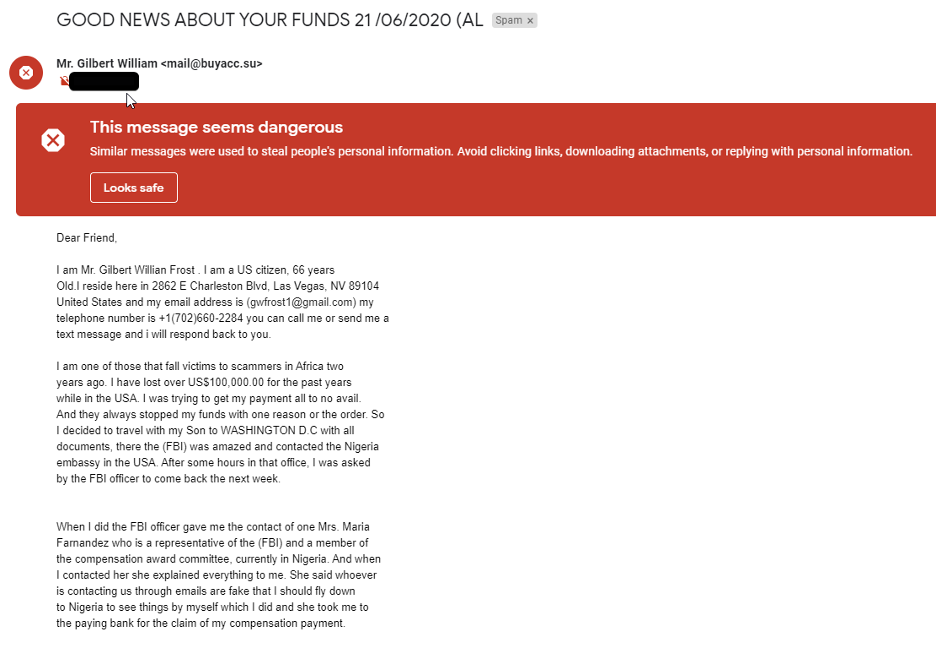

Zum Beispiel habe ich vor nicht allzu langer Zeit in meinem Spam eine Phishing-E-Mail mit der Begrüßung „Lieber Freund“ gefunden.

Ich wusste bereits, dass dies eine Phishing-E-Mail war, da in der Betreffzeile stand: „GOOD NEWS ABOUT YOUR FUNDS 21/06/2020“.

Diese Art von Begrüßungen zu sehen, sollte sofort ein Warnsignal sein, wenn Sie noch nie mit diesem Kontakt interagiert haben.

Der Inhalt einer Phishing-E-Mail ist sehr wichtig, und Sie werden einige charakteristische Merkmale sehen, die den größten Teil ausmachen.

Wenn der Inhalt absurd klingt, handelt es sich höchstwahrscheinlich um einen Betrug.

Wenn in der Betreffzeile beispielsweise „Sie haben 1000000 $ in der Lotterie gewonnen“ steht und Sie sich nicht an eine Teilnahme erinnern können, ist dies ein Warnsignal.

Wenn der Inhalt ein Gefühl der Dringlichkeit wie „es hängt von Ihnen ab“ erzeugt und dazu führt, dass auf einen verdächtigen Link geklickt wird, handelt es sich höchstwahrscheinlich um einen Betrug.

An Phishing-E-Mails ist immer ein verdächtiger Link oder eine verdächtige Datei angehängt.

Ein guter Weg, um zu überprüfen, ob ein Link einen Virus enthält, ist die Verwendung von VirusTotal, einer Website, die Dateien oder Links auf Malware überprüft.

Beispiel für eine Phishing-E-Mail:

In dem Beispiel weist Google darauf hin, dass die E-Mail potenziell gefährlich sein kann.

Es erkennt, dass sein Inhalt mit anderen ähnlichen Phishing-E-Mails übereinstimmt.

Wenn eine E-Mail die meisten der oben genannten Kriterien erfüllt, wird empfohlen, sie an reportphishing@apwg.org oder phishing-report@us-cert.gov zu melden, damit sie blockiert wird.

Wenn Sie Google Mail verwenden, gibt es eine Option, um die E-Mail für Phishing zu melden.

Obwohl Phishing-Angriffe auf zufällige Benutzer ausgerichtet sind, zielen sie häufig auf Mitarbeiter eines Unternehmens ab.

Angreifer haben es jedoch nicht immer auf das Geld eines Unternehmens abgesehen, sondern auf dessen Daten.

Aus geschäftlicher Sicht sind Daten weitaus wertvoller als Geld und können ein Unternehmen stark beeinträchtigen.

Angreifer können durchgesickerte Daten verwenden, um die Öffentlichkeit zu beeinflussen, indem sie das Vertrauen der Verbraucher beeinträchtigen und den Firmennamen beschädigen.

Aber das sind nicht die einzigen Konsequenzen, die daraus resultieren können.

Weitere Folgen sind negative Auswirkungen auf das Anlegervertrauen, Geschäftsunterbrechungen und behördliche Bußgelder gemäß der Datenschutz-Grundverordnung (DSGVO).

Es wird empfohlen, Ihre Mitarbeiter im Umgang mit diesem Problem zu schulen, um erfolgreiche Phishing-Angriffe zu reduzieren.

Möglichkeiten, Mitarbeiter im Allgemeinen zu schulen, bestehen darin, ihnen Beispiele für Phishing-E-Mails und die Möglichkeiten zu zeigen, sie zu erkennen.

Eine weitere gute Möglichkeit, Mitarbeitern Phishing aufzuzeigen, ist die Simulation.

Phishing-Simulationen sind im Grunde gefälschte Angriffe, die Mitarbeitern helfen sollen, Phishing ohne negative Auswirkungen aus erster Hand zu erkennen.

Wir teilen Ihnen nun die Schritte mit, die Sie unternehmen müssen, um eine erfolgreiche Phishing-Kampagne durchzuführen.

Phishing bleibt laut WIPROs State of Cybersecurity Report 2020 die größte Sicherheitsbedrohung.

Eine der besten Möglichkeiten, Daten zu sammeln und Mitarbeiter aufzuklären, ist die Durchführung einer internen Phishing-Kampagne.

Es kann ganz einfach sein, eine Phishing-E-Mail mit einer Phishing-Plattform zu erstellen, aber es gehört viel mehr dazu, als nur auf „Senden“ zu klicken.

Wir besprechen den Umgang mit Phishing-Tests bei der internen Kommunikation.

Dann gehen wir darauf ein, wie Sie die von Ihnen gesammelten Daten analysieren und verwenden.

Bei einer Phishing-Kampagne geht es nicht darum, Menschen zu bestrafen, wenn sie auf einen Betrug hereinfallen. Bei einer Phishing-Simulation geht es darum, Mitarbeitern beizubringen, wie sie auf Phishing-E-Mails reagieren sollen. Sie möchten sicherstellen, dass Sie in Bezug auf die Durchführung von Phishing-Schulungen in Ihrem Unternehmen transparent sind. Priorisieren Sie die Information der Unternehmensleitung über Ihre Phishing-Kampagne und beschreiben Sie die Ziele der Kampagne.

Nachdem Sie Ihren ersten Baseline-Phishing-E-Mail-Test gesendet haben, können Sie eine unternehmensweite Ankündigung an alle Mitarbeiter senden.

Ein wichtiger Aspekt der internen Kommunikation ist es, die Botschaft konsistent zu halten. Wenn Sie Ihre eigenen Phishing-Tests durchführen, ist es eine gute Idee, sich eine erfundene Marke für Ihr Schulungsmaterial auszudenken.

Wenn Sie sich einen Namen für Ihr Programm ausdenken, helfen Sie Ihren Mitarbeitern, Ihre Bildungsinhalte in ihrem Posteingang zu erkennen.

Wenn Sie einen verwalteten Phishing-Testdienst verwenden, wird dies wahrscheinlich abgedeckt. Bildungsinhalte sollten im Voraus erstellt werden, damit Sie nach Ihrer Kampagne sofort nachfassen können.

Geben Sie Ihren Mitarbeitern nach Ihrem Baseline-Test Anweisungen und Informationen zu Ihrem internen Phishing-E-Mail-Protokoll.

Sie möchten Ihren Mitarbeitern die Möglichkeit geben, auf das Training richtig zu reagieren.

Die Anzahl der Personen zu sehen, die die E-Mail richtig erkannt und gemeldet haben, ist eine wichtige Information, die Sie aus dem Phishing-Test gewinnen können.

Was sollte Ihre oberste Priorität für Ihre Kampagne sein?

Engagement.

Sie können versuchen, Ihre Ergebnisse auf die Anzahl der Erfolge und Misserfolge zu stützen, aber diese Zahlen helfen Ihnen nicht unbedingt bei Ihrem Ziel.

Wenn Sie eine Phishing-Testsimulation ausführen und niemand auf den Link klickt, bedeutet das, dass Ihr Test erfolgreich war?

Die kurze Antwort ist „nein“.

Eine 100-prozentige Erfolgsquote zu haben bedeutet nicht, dass es ein Erfolg ist.

Es kann bedeuten, dass Ihr Phishing-Test einfach zu leicht zu erkennen war.

Wenn Sie andererseits bei Ihrem Phishing-Test eine enorme Fehlerquote erzielen, könnte dies etwas ganz anderes bedeuten.

Es könnte bedeuten, dass Ihre Mitarbeiter Phishing-Angriffe noch nicht erkennen können.

Wenn Sie eine hohe Klickrate für Ihre Kampagne erhalten, besteht eine gute Chance, dass Sie die Schwierigkeit Ihrer Phishing-E-Mails verringern müssen.

Nehmen Sie sich mehr Zeit, um Menschen auf ihrem aktuellen Niveau zu schulen.

Letztendlich möchten Sie die Rate der Klicks auf Phishing-Links verringern.

Sie fragen sich vielleicht, was eine gute oder schlechte Klickrate bei einer Phishing-Simulation ist.

Laut sans.org, Ihr erste Phishing-Simulation kann eine durchschnittliche Klickrate von 25-30 % ergeben.

Das scheint eine wirklich hohe Zahl zu sein.

Zum Glück haben sie das gemeldet nach 9-18 Monaten Phishing-Training war die Klickrate für einen Phishing-Test unter 5%.

Diese Zahlen können als grobe Schätzung der gewünschten Ergebnisse des Phishing-Trainings dienen.

Um Ihre erste Phishing-E-Mail-Simulation zu starten, stellen Sie sicher, dass Sie die IP-Adresse des Testtools auf die Whitelist setzen.

Dadurch wird sichergestellt, dass die Mitarbeiter die E-Mail erhalten.

Wenn Sie Ihre erste simulierte Phishing-E-Mail erstellen, machen Sie es sich weder zu leicht noch zu schwer.

Sie sollten sich auch an Ihr Publikum erinnern.

Wenn Ihre Kollegen keine intensiven Nutzer sozialer Medien sind, wäre es wahrscheinlich keine gute Idee, eine gefälschte LinkedIn-Phishing-E-Mail zum Zurücksetzen des Passworts zu verwenden. Die Tester-E-Mail muss so breit gefächert sein, dass jeder in Ihrem Unternehmen einen Grund zum Klicken hat.

Einige Beispiele für Phishing-E-Mails mit breitem Anklang könnten sein:

Denken Sie einfach an die Psychologie, wie die Nachricht von Ihrem Publikum aufgenommen wird, bevor Sie auf „Senden“ klicken.

Senden Sie weiterhin Phishing-Schulungs-E-Mails an Ihre Mitarbeiter. Stellen Sie sicher, dass Sie die Schwierigkeit im Laufe der Zeit langsam erhöhen, um die Fähigkeiten der Leute zu erhöhen.

Es wird empfohlen, monatlich E-Mails zu versenden. Wenn Sie Ihre Organisation zu oft „phishen“, werden sie wahrscheinlich etwas zu schnell mitbekommen.

Wenn Sie Ihre Mitarbeiter ein wenig unvorbereitet erwischen, ist dies der beste Weg, um realistischere Ergebnisse zu erzielen.

Wenn Sie jedes Mal die gleiche Art von „Phishing“-E-Mails versenden, werden Sie Ihren Mitarbeitern nicht beibringen, wie sie auf verschiedene Betrugsmaschen reagieren sollen.

Sie können verschiedene Winkel ausprobieren, darunter:

Stellen Sie beim Versenden neuer Kampagnen immer sicher, dass Sie die Relevanz der Botschaft für Ihr Publikum optimieren.

Wenn Sie eine Phishing-E-Mail senden, die sich nicht auf etwas Interessantes bezieht, erhalten Sie möglicherweise keine große Resonanz von Ihrer Kampagne.

Nachdem Sie Ihren Mitarbeitern verschiedene Kampagnen gesendet haben, aktualisieren Sie einige der alten Kampagnen, die die Leute beim ersten Mal ausgetrickst haben, und drehen Sie diese Kampagne neu.

Sie können die Effektivität Ihres Trainings feststellen, wenn Sie sehen, dass die Leute entweder lernen oder sich verbessern.

Von dort aus können Sie feststellen, ob sie mehr Aufklärung darüber benötigen, wie sie eine bestimmte Art von Phishing-E-Mails erkennen können.

Es gibt 3 Faktoren, die bestimmen, ob Sie Ihr eigenes Phishing-Schulungsprogramm erstellen oder das Programm auslagern.

Wenn Sie ein Sicherheitsingenieur sind oder einen in Ihrem Unternehmen haben, können Sie ganz einfach einen Phishing-Server erstellen, indem Sie eine bereits vorhandene Phishing-Plattform verwenden, um Ihre Kampagnen zu erstellen.

Wenn Sie keine Sicherheitsingenieure haben, kommt die Erstellung eines eigenen Phishing-Programms möglicherweise nicht in Frage.

Möglicherweise haben Sie einen Sicherheitstechniker in Ihrem Unternehmen, der jedoch möglicherweise keine Erfahrung mit Social Engineering oder Phishing-Tests hat.

Wenn Sie jemanden mit Erfahrung haben, ist dieser zuverlässig genug, um ein eigenes Phishing-Programm zu erstellen.

Dies ist ein wirklich großer Faktor für kleine und mittelständische Unternehmen.

Wenn Ihr Team klein ist, ist es möglicherweise nicht bequem, Ihrem Sicherheitsteam eine weitere Aufgabe hinzuzufügen.

Es ist viel bequemer, wenn ein anderes erfahrenes Team die Arbeit für Sie erledigt.

Sie haben diesen gesamten Leitfaden durchgearbeitet, um herauszufinden, wie Sie Ihre Mitarbeiter schulen können, und Sie sind bereit, mit dem Schutz Ihres Unternehmens durch Phishing-Schulungen zu beginnen.

Was jetzt?

Wenn Sie ein Sicherheitsingenieur sind und jetzt Ihre ersten Phishing-Kampagnen durchführen möchten, Gehen Sie hier, um mehr über ein Phishing-Simulationstool zu erfahren, mit dem Sie noch heute loslegen können.

Oder ...

Wenn Sie daran interessiert sind, mehr über Managed Services zu erfahren, um Phishing-Kampagnen für Sie durchzuführen, Erfahren Sie hier mehr darüber, wie Sie Ihre kostenlose Testversion des Phishing-Trainings starten können.

Verwenden Sie die Checkliste, um ungewöhnliche E-Mails zu identifizieren, und melden Sie sie, wenn es sich um Phishing handelt.

Obwohl es Phishing-Filter gibt, die Sie schützen können, ist dies nicht zu 100 % der Fall.

Phishing-E-Mails entwickeln sich ständig weiter und sind nie gleich.

Zu Schützen Sie Ihr Unternehmen vor Phishing-Angriffen, an denen Sie teilnehmen können Phishing-Simulationen um die Wahrscheinlichkeit erfolgreicher Phishing-Angriffe zu verringern.

Wir hoffen, dass Sie aus diesem Leitfaden genug gelernt haben, um herauszufinden, was Sie als Nächstes tun müssen, um die Wahrscheinlichkeit eines Phishing-Angriffs auf Ihr Unternehmen zu verringern.

Bitte hinterlassen Sie einen Kommentar, wenn Sie Fragen an uns haben oder Ihr Wissen oder Ihre Erfahrung mit Phishing-Kampagnen teilen möchten.

Vergessen Sie nicht, diesen Leitfaden zu teilen und zu verbreiten!

Hagelbytes

9511 Queens Guard Ct.

Lorbeer, MD 20723

Telefon: (732) 771-9995

E-Mail: info@hailbytes.com